PoC(概念実証)を円滑に進めるためには、検証スピードの確保とあわせて、検証環境そのものの安全性を担保する視点が不可欠です。実装や設定が暫定的になりがちなPoC環境には、特有の脆弱性や情報漏洩のリスクが潜んでいます。この記事では、PoCにおけるセキュリティの考え方や具体的な対策、検証すべき項目を解説します。なお、本記事で扱うPoCセキュリティとは、脆弱性の実証コードそのものではなく、PoCプロジェクトを安全に進めるための環境設計・データ管理・権限設定・評価の考え方を指します。

- PoCにおけるセキュリティの基本的な考え方と重要性

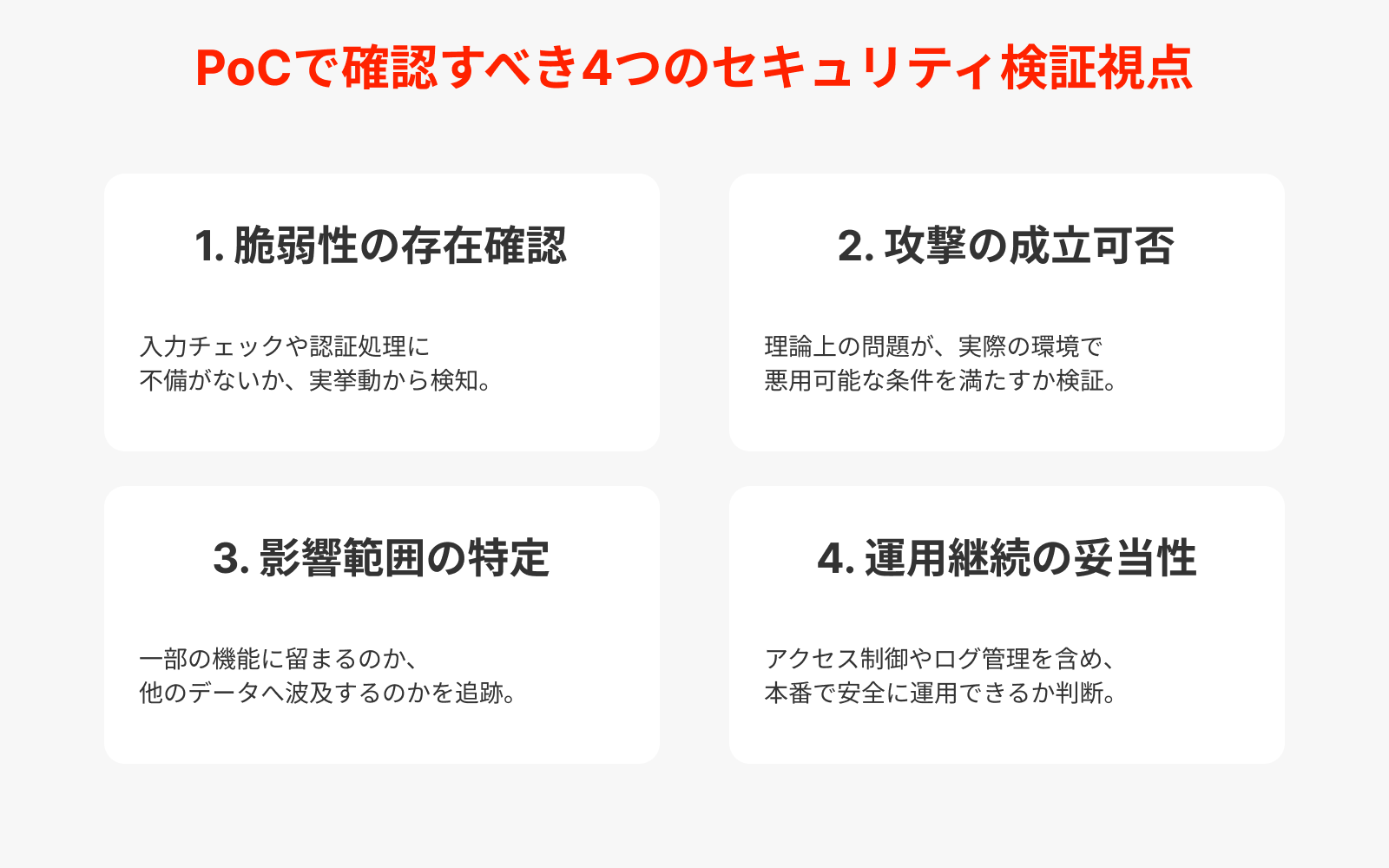

- PoCで具体的に検証すべき4つのセキュリティ観点

- PoC特有の脆弱性や情報漏洩といったセキュリティリスク

- 安全にPoCを進めるための環境分離や権限管理のポイント

- 検証結果をもとにしたリスク評価と次のアクションへのつなげ方

目次

PoCセキュリティとは

PoCセキュリティとは、概念実証の段階で生じるリスクを把握し、検証を安全に進めるための考え方です。

PoCは実現性を確かめるために行われますが、簡易な構成のまま動かす場面も多く、設定や実装が暫定的になりがちです。その状態では脆弱性や構成上の抜けが残ることもあり、検証用コードが意図しない形で利用される可能性も否定できません。

機能確認とあわせて、どのようなリスクが内在しているのかを整理しておく視点が欠かせない領域といえます。

併せて読みたい:企業のDX・新規事業開発を成功に導くPoC、MVP開発とは?

>> おすすめ資料:開発を失敗させない「全体テスト計画」の考え方

PoCで検証できること

ここでは、セキュリティの観点から確認しておきたい主な検証内容を解説します。

脆弱性が存在するかどうか

まず確認したいのは、システムやコードに脆弱性が含まれているかどうかです。PoCは短期間で形にすることが多く、入力チェックや認証処理が十分に組み込まれていないまま動いているケースも見られます。

実際に操作していくと、想定通りに制御できていない挙動に気づく場面があり、その違和感を起点に見直しが進んでいきます。挙動を追う中で、どこに無理があるのかが浮かび上がる状態です。

想定した統制が機能するか

脆弱性が見つかった場合でも、それが実際に悪用されるとは限りません。理論上は問題でも、条件をクリアしていないと成立しないケースもあるためです。具体的な手順に落とし込みながら検証を進めていくと、通る場合と止まる場合の差が見えてきますが、その差を追うと成立条件の輪郭が明確になります。

PoCでは、アクセス制御、通信制御、監査ログ取得、権限分離といった統制が、想定どおり機能するかを確認することが重要です。

影響範囲がどこまで広がるか

問題が確認できた段階で、次に意識が向くのは影響の広がりです。一部の機能に限定されるのか、それとも他の処理やデータに波及するのかによって、対応の優先度は変わります。データの流れやシステム間のつながりを辿ることで、想定していなかった経路が見つかることもあり、影響範囲を捉える視点が求められます。

安全に運用できる状態か

最終的には、その状態で運用に乗せた場合に無理が出ないかを見ていきます。たとえば、以下の観点で整理すると、運用可能性を判断しやすくなります

- 利用者を限定できているか

- 権限が最小化されているか

- ログを追跡できるか

- 異常時に停止・切り戻しが可能か

動作することと、継続的に使えることは別の問題です。アクセス制御やログの扱いといった運用面の前提を当てはめていくと、足りていない条件がどこにあるのかが見えてきます。

実際の利用シーンを想定しながら整理していくことで、運用に移行できるかの判断につながります。

併せて読みたい:SREが求められる理由とは?基礎知識や実践のための指標、導入方法を解説

>> 外注準備に使える「発注者向け プロジェクト計画書ガイド」はこちら

PoCを行うメリット

ここでは、セキュリティの観点も踏まえながら、PoCによって得られる代表的な効果を整理します。

早い段階でリスクを検知できる

PoCの大きな利点は、リスクを初期段階で把握できる点にあります。実装や構成を実際に動かすことで、設計時には見えていなかった脆弱性や想定外の挙動に気づく場面が出てきます。こうした問題は後工程に進むほど修正コストが大きくなるため、早い段階で検知できる意味は小さくありません。

検証の中で得られた違和感を起点に見直しを進めることで、開発全体のリスクを抑える方向に働きます。

本番導入前に課題を整理できる

本番環境に移行する前に、課題を具体的な形で洗い出せる点も見逃せません。PoCでは実際の利用を想定した動作確認を行うため、技術面だけでなく運用やコストに関する問題も表面化します。机上の検討では曖昧だった部分も、動かしてみることで前提条件が整理されていきます。結果として、導入後の手戻りを抑える判断材料がそろいます。

併せて読みたい:新規事業の課題を乗り越える方法とは?立ち上げ初期の壁と人材活用のポイントを解説

関係者の認識をそろえやすい

PoCは、関係者間の認識を合わせる手段としても機能します。抽象的な説明だけでは伝わりにくい内容でも、実際の動作や結果を共有することで理解が進みやすくなるのが利点です。特にセキュリティの領域では、リスクの深刻度や影響範囲に対する認識に差が出やすい傾向がありますが、具体的な挙動をもとに議論することで共通の前提が形成されていきます。

>> 【資料&動画】新規事業開発の成功を左右する!MVP作りのポイントとは(無料)

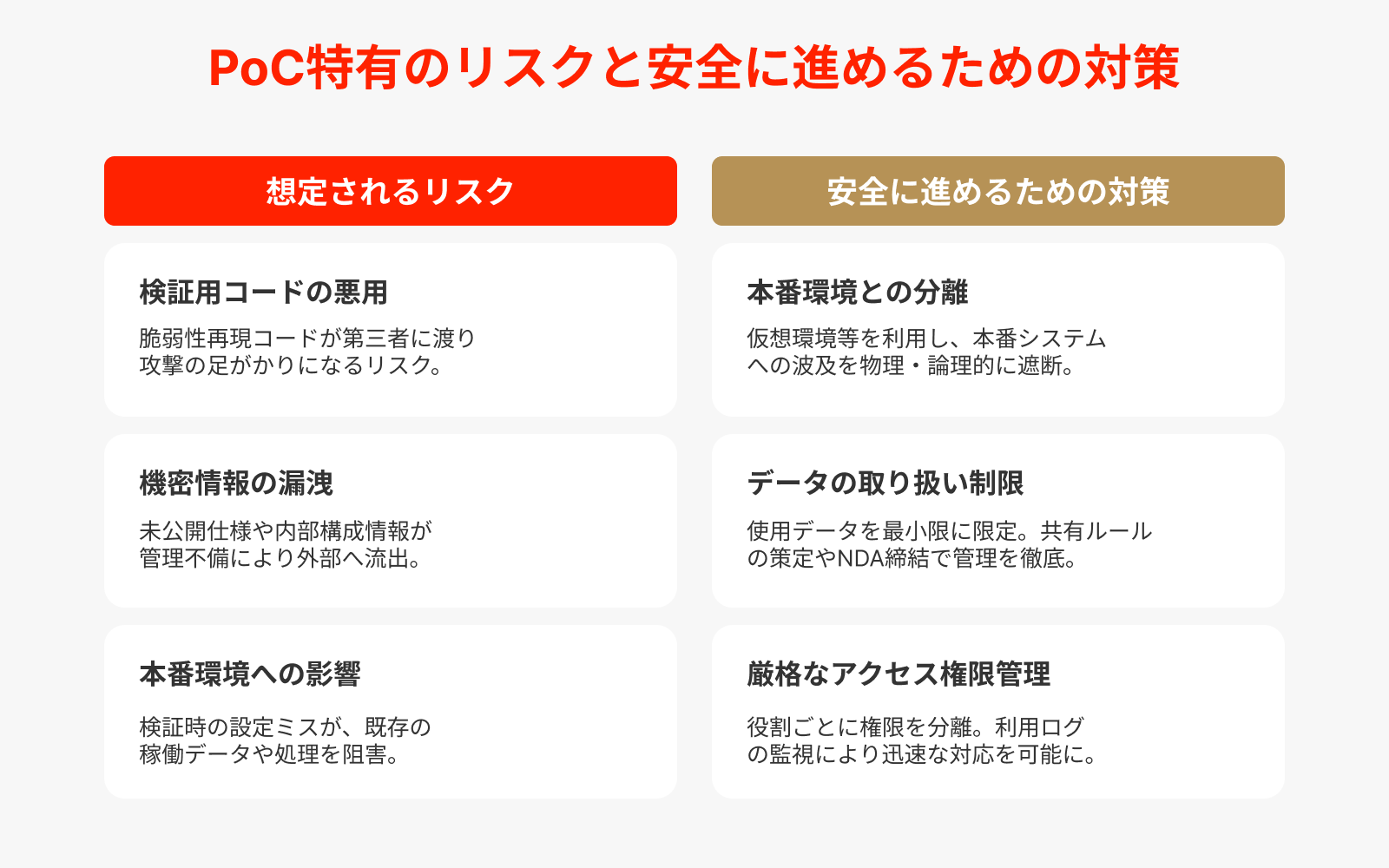

PoCにおけるセキュリティリスク

ここでは、PoCに特有のセキュリティ上の懸念を整理します。

検証用コードが悪用される可能性

PoCで用いられるコードは、脆弱性の挙動を再現する目的で作られることが多く、そのまま攻撃手順として利用できる場合があります。検証用であっても扱いを誤れば攻撃の足がかりになり得るという前提が必要です。

本来は検証や注意喚起のためのものでも、第三者に渡れば悪用されるリスクが伴います。実際に公開されたPoCが改変され、攻撃コードとして流通するケースも見られます。

情報漏洩につながるリスク

PoCの過程では、未公開の仕様や内部構成に関する情報を扱うことがあります。関係者間での共有が増えるほど、管理が行き届かない場面も出てきます。適切な制御がなければ、検証環境の情報や脆弱性の詳細が外部に漏れる可能性も否定できません。その情報が攻撃の手がかりとして利用されるケースも想定され、結果としてリスクが増幅する構図になります。

併せて読みたい:アプリ開発のセキュリティ対策とは?情報漏洩を防ぐ設計と管理のポイント

本番環境に影響が及ぶケース

PoCは本番に近い環境で実施されることもあり、構成によっては影響が外に広がることがあります。検証のつもりが運用に影響する状況にならないよう、前提条件の整理が求められる場面です。

検証用の設定が本番と完全に切り分けられていない場合、意図せずデータや処理に干渉する可能性が出てきます。また、外部サービスやネットワークと接続した状態で検証を行う場合、その範囲はさらに広がります。

>> Sun Asteriskのベトナムチームの詳細はこちら

PoCの進め方

PoCは、いくつかの段階に分けて進めるのが一般的です。まず全体像を押さえたうえで、順に見ていきましょう。

目的と検証範囲を決める

最初に行うのは、PoCのゴールを明確にすることです。実現性を確かめることを優先するのか、それとも効果を数値で測ることを目指すのか、狙いが変われば、検証の設計も自ずと変わってきます。

加えて、どこまでを検証対象にするかも事前に区切っておくことが大切です。範囲が広がりすぎると結果がぼやけ、絞りすぎると判断材料が足りなくなる、この線引きの精度こそが、その後の検証結果を左右するといえます。

検証環境を準備する

次に整えるのが検証環境です。本番に近づけるほど実態に沿った結果が得られる一方で、リスクやコストも比例して上がります。再現性と安全性のバランスを見ながら構成を決め、使用するデータやツール、体制もこの段階で整理しておくと、検証中の手戻りを抑えられます。どこまで本番環境を再現するかは、目的と照らし合わせながら判断するのが現実的です。

併せて読みたい:システムテストの基礎知識|単体・結合・受入の流れと計画書の作り方

実施して結果を整理する

準備が整ったら、実際に検証を進めます。一度で結論を出そうとするより、小さく試して調整を重ねる方が現実的です。得られた結果はそのままにしておかず、ログや数値はもちろん、操作感や気になった点も含めて記録に残しておきます。後から見返したときに判断の根拠として使えるよう、情報の粒度を揃えておくことが大切です。

評価して次の判断につなげる

評価のフェーズでは、事前に設定した目標に対してどこまで到達できたかを確認します。ここで大切なのは、結果の良し悪しを曖昧にしないことです。本格導入に進む場合や、条件を見直して再検証に入る場合、撤退する場合もあります。

>> チームで使える「アジャイル要件定義のチェックリスト」を無料ダウンロード

PoCを進める際の注意点

PoCは有効な検証手法ですが、進め方を誤るとコスト増加や判断の停滞につながるおそれがあります。PoCではスピードが優先されやすい一方で、環境分離・データ制御・権限設計を後回しにすると、検証自体がリスク要因になりかねません。 ここではPoCを進める際の注意点をまとめます。

検証環境は本番と分ける

PoCは本番に近い条件で行うことが望ましい一方で、本番環境と完全に同一の環境で実施すると想定外の影響が及ぶ可能性があります。そのため、仮想環境や検証用環境を用意し、本番とは切り分けた形で実施することが基本です。

そうすることで、検証中の不具合や設定ミスが本番システムに波及するリスクを抑えながら、安全に検証を進めることができます。

データの取り扱いに配慮する

PoCでは実データに近い情報を扱う場面も多く、情報漏洩のリスクが伴うため、取り扱うデータの範囲を限定し、必要最小限にとどめることが大切です。また、関係者間での情報共有ルールを明確にし、必要に応じて秘密保持契約(NDA)を締結するなど、適切な管理体制を整えることが求められます。

さらに、データの保管や廃棄方法もあらかじめ定め、不要になった情報は速やかに処理することで、リスクをより確実に抑えることができます。

アクセス権限を適切に管理する

PoCでは複数の関係者が関与するため、アクセス権限の管理が不十分だと不正利用や情報流出の原因となる可能性があります。そのため、検証環境へのアクセスは必要な範囲に限定し、役割ごとに権限を分けて設定するようにしましょう。あわせて利用ログの取得や監視を行うことでトラブル発生時にも迅速に対応できる体制を整えておくことが望まれます。

PoCの結果をもとにしたリスク評価と判断の進め方

PoCが完了した後の判断は、結果の良し悪しを評価するだけでは完結しません。見つかった課題を「重大度」「発生可能性」「本番影響」「対応可能性」の観点で整理し、 本格導入・追加検証・計画見直し・中止のどれが妥当かを判断します。特に、是正可能な課題なのか、構造的に残る課題なのかを分けて考えることが重要です。

まとめ

この記事では、PoCで確認すべきポイントやメリット、想定されるリスク、進め方や注意点について解説しました。PoCセキュリティは、検証段階に潜むリスクを把握し、安全に判断を進めるための重要な視点です。

PoCを効果的に活用するには、検証結果をもとにリスクを整理し、その後の設計や開発にどう反映させるかまで見据えることが欠かせません。特にセキュリティ観点の判断は、専門知識や経験によって精度が大きく左右される領域でもあります。

自社だけで判断が難しい場合は、外部の知見を取り入れることで、検証結果の解釈や次のアクションをより現実的に整理しやすくなります。PoCの成果を確実に次のステップへつなげたい場合は、専門的な支援の活用も選択肢の一つとして検討してみてください。

よくある質問

Q PoCのセキュリティとは何ですか?

Q PoCを安全に進めるにあたり、まずは何から決めるべきですか?

Q 安全にPoCを実施するには、どのような手順で進めるのが一般的ですか?

Q PoCを実施する際に気をつけるべきセキュリティ上の注意点やリスクは何ですか?

Q PoCの検証環境準備やセキュリティ対策には、どれくらいの費用や期間がかかりますか?

Q 自社だけでPoCのセキュリティリスクを評価するのが不安な場合、外部に支援を依頼することはできますか?

【作成ガイド】「どのように市場ニーズを見極め、アイデアを形にし、事業として成立させるのか?」というプロセスを具体的にご紹介します。

第三者の視点でサイバー攻撃の脅威を未然に防ぐ 脆弱性診断サービスをご紹介した資料です。