企業の新規事業やDX推進において、アプリ開発は欠かせない施策です。しかし、便利なアプリもセキュリティ対策が不十分だと、甚大な被害をもたらすリスクを抱えています。本記事では、アプリ開発に潜む代表的なセキュリティリスクや情報漏洩を防ぐ対策について解説します。また、開発を外注する際のベンダー選定ポイントについても触れるので、セキュアなアプリ開発を実現したいPdMやシステム担当者は、ぜひ最後までご覧ください。

- アプリ開発においてセキュリティ対策が必要な理由とインシデント発生時のリスク

- ユーザー認証不備やデータ盗聴など、アプリ開発に潜む代表的なセキュリティリスク

- 要件定義からテストまで、開発工程ごとに必要な具体的な情報漏洩対策

- SSL/TLSによる通信暗号化やペネトレーションテストなど専門的なセキュリティ施策

- 開発を外注する際に確認すべき、信頼できるベンダーの選定ポイント

アプリ開発でセキュリティ対策が必要な理由

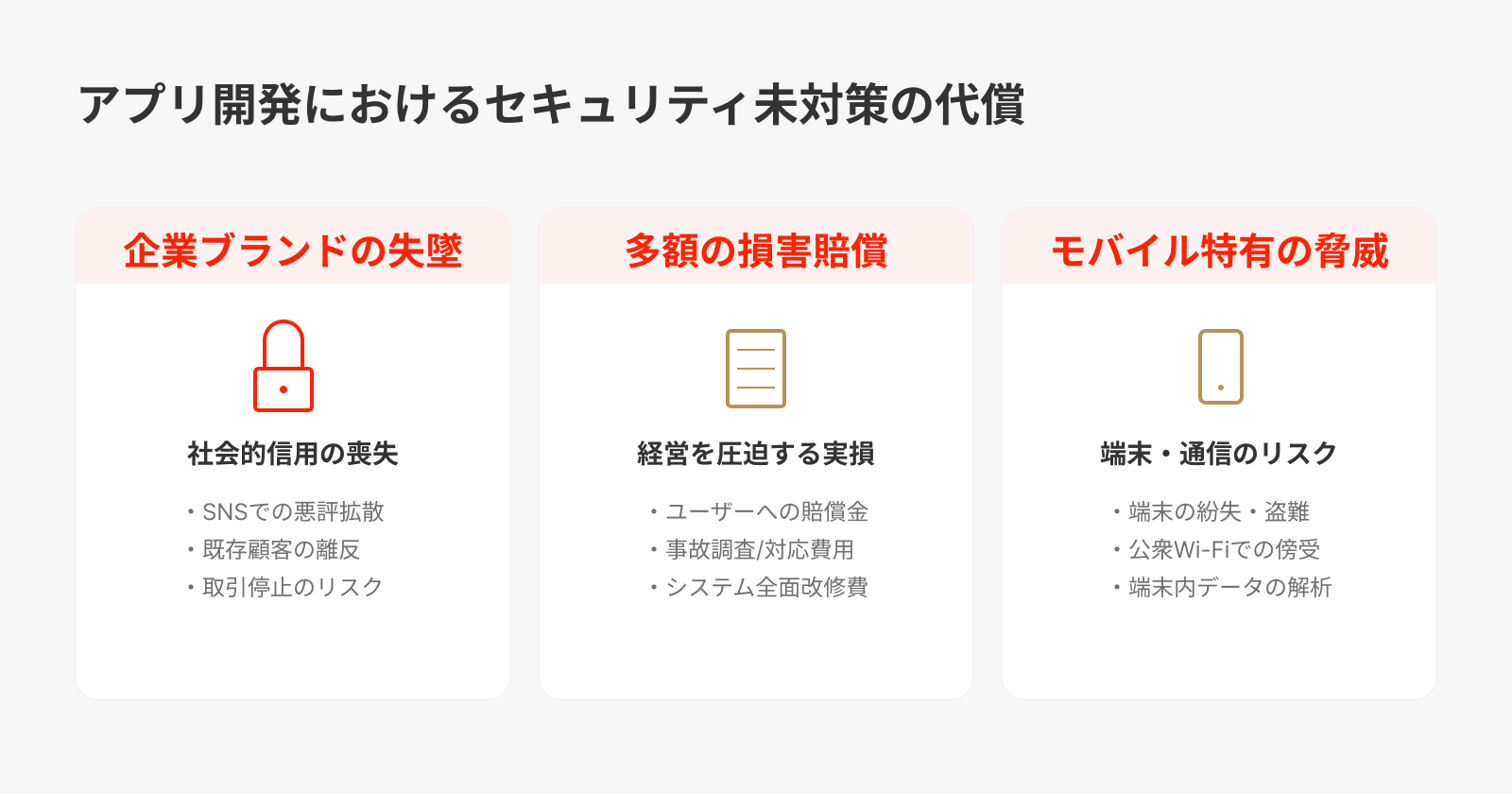

アプリ開発においてセキュリティ対策を怠ると、企業にとって、以下のような致命的なダメージにつながる危険性があります。

併せて読みたい:オフショア開発のセキュリティ対策には何がある?リスクや具体的な方法を解説

企業ブランドの失墜リスク

アプリの脆弱性を突かれ、個人情報や機密データが流出すると、企業の社会的信用が失われます。ニュースやSNSで情報が拡散され、「セキュリティ意識の低い企業」というレッテルを貼られかねません。長年築き上げたブランドイメージが損なわれ、顧客離れや取引先からの取引停止といった事態を招きます。

多額の損害賠償が発生するリスク

情報漏洩事故が発生した場合、被害に遭ったユーザーから損害賠償を請求されるリスクがあります。クレジットカード情報や重要な個人情報が流出すると、賠償額は膨れ上がり、企業の経営を圧迫するでしょう。原因究明のための調査費用やシステムの改修費用、お詫び状の発送などの対応コストも多額になるため、事前対策への投資が求められます。

モバイルアプリ特有の脆弱性

モバイルアプリには、Webアプリとは異なるリスクがあります。端末自体が紛失や盗難に遭う危険性が高く、悪意のある第三者の手に渡りやすいといった点です。また、カフェなどの公衆Wi-Fiの利用により、通信内容を傍受されるリスクも高まります。モバイル特有の使用環境を想定し、端末内や通信経路のデータを保護する仕組みを講じましょう。

アプリ開発に潜む代表的なセキュリティリスク

セキュアなアプリを開発するには、どのようなリスクが存在するのか、以下のような手口を知ることが重要です。

併せて読みたい:システム開発における代表的なリスクとその回避策|実例付きで徹底解説

ユーザー認証の不備による不正アクセス

ユーザー認証の仕組みが脆弱だと、悪意のある第三者に不正ログインされるリスクが高まります。また、パスワードの文字数制限が緩かったり、複数回のエラーに対するロック機能がなかったりすると、容易に突破されやすくなります。不正アクセスされると、ユーザーの個人情報が盗まれたり、サービスを不正利用されたりする深刻な被害につながります。

セッション管理の甘さを突いた乗っ取り

ログイン状態を維持するための「セッションID」の管理も重要です。管理が不十分な場合、セッションハイジャックという攻撃を受けやすくなります。セッションIDが推測されやすい規則的な文字列であったり、通信が暗号化されずに盗聴されたりすると、なりすましでアプリが操作されてしまい、勝手な商品の購入や情報の書き換えが行われかねません。

通信経路におけるデータの盗聴

アプリとサーバー間でデータのやり取りを行う際、通信経路が暗号化されていないと、通信内容を盗み見られる危険性があります。パスワードやクレジットカード情報などの機密データが平文のまま送信されていると、公衆Wi-Fiなどを経由して情報が抜き取られてしまいます。中間者攻撃と呼ばれるこの手口を防ぐには、通信プロトコルの暗号化が不可欠です。

紛失端末からのデータの抜き取り

モバイル端末は常に持ち歩くため、紛失や盗難のリスクが伴います。アプリ内で重要なデータを端末のストレージに保存している場合、端末を手に入れた第三者によってデータが抜き取られるおそれがあります。たとえ端末に画面ロックをかけていても、解析ツールを使えばデータを読み取られる危険があるため、端末内には必要以上のデータを残さない設計が重要です。

SQLインジェクションによるデータの改ざん

データベースと連動するアプリの場合、入力フォームに不正なSQL文(データベースを操作する言語)を紛れ込ませる攻撃に注意が必要です。入力値のチェックが甘いと、攻撃者の意図したSQL文が実行されてしまい、データベース内の情報が漏れたり、改ざん・削除されたりする恐れがあります。致命的な脆弱性となるため、確実な対策が求められます。

クロスサイトスクリプティング(XSS)

クロスサイトスクリプティング(XSS)は、アプリ内に悪意のあるスクリプトを埋め込み、他のユーザーがそのページを閲覧した際にスクリプトを実行させる攻撃手法です。この攻撃を受けると、ユーザーのCookie情報が盗まれたり、偽のページに誘導されて個人情報を入力させられたりします。データを適切に無害化しないと被害が拡大します。

>> 実際に入力できる:システム要件 仕様書テンプレート【無料】

情報漏洩を防ぐ具体的なセキュリティ対策

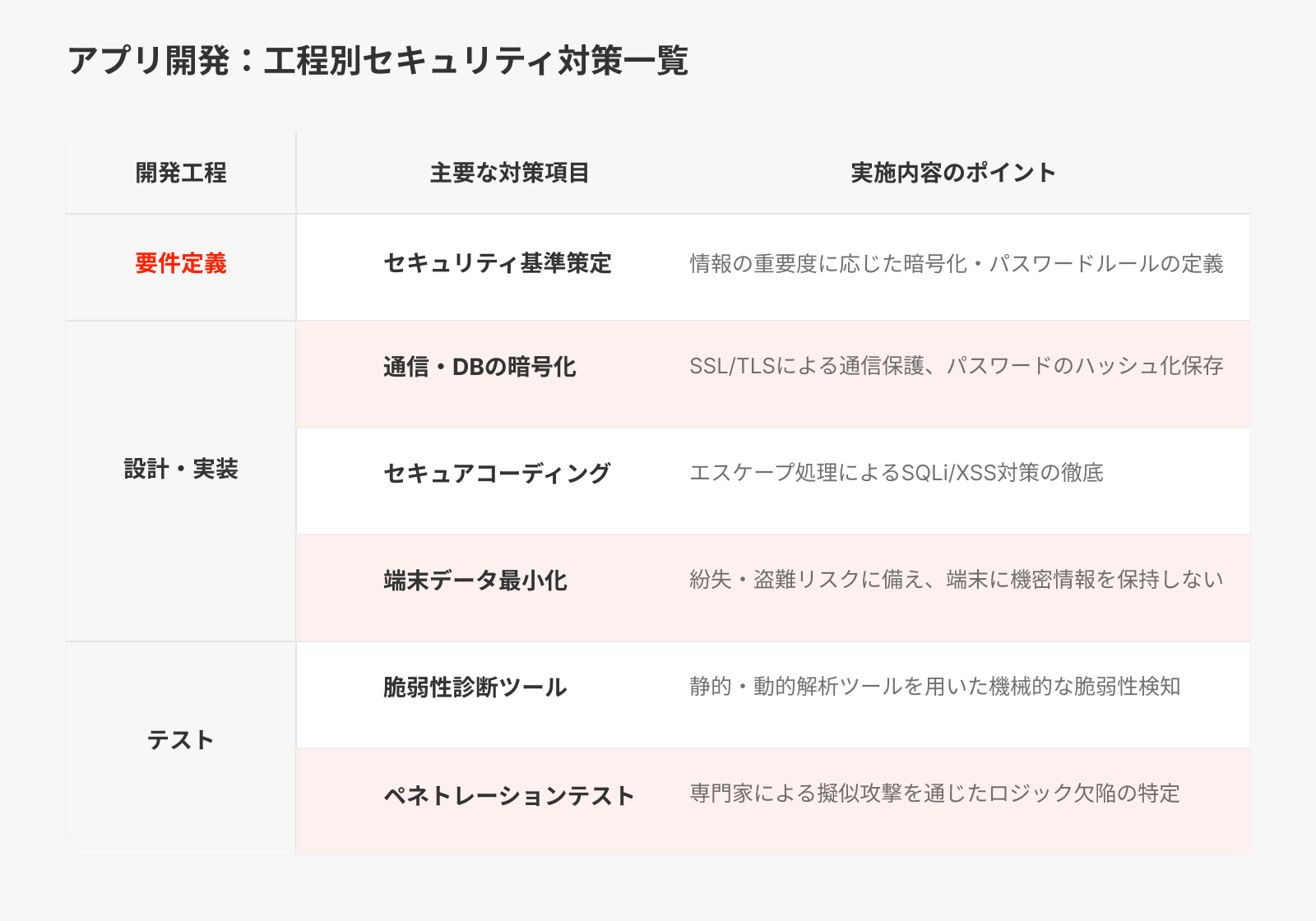

情報漏洩などのインシデントを防ぐためには、要件定義からテストに至るまで、各開発工程での対策が不可欠です。

要件定義段階でのセキュリティ基準の策定

セキュリティ対策は、開発の後戻りを防ぐために要件定義の段階で基準を明確にしましょう。アプリが扱う情報の重要度に応じて、「どのような暗号化方式を採用するか」「パスワードの複雑さはどうするか」といったセキュリティ要件を定義します。チーム全体でセキュリティに対する共通認識を持つことで、抜け漏れのないセキュアなアプリ開発が可能になります。

SSL/TLSを活用した通信の暗号化

通信経路でのデータ盗聴や改ざんを防ぐため、アプリとサーバー間の通信にはSSL/TLSを用いた暗号化を適用しましょう。暗号化により、万が一通信内容を傍受されても、第三者には解読できない状態になります。個人情報や決済情報など機密性の高いデータを扱う場合は、通信の全てを暗号化する常時SSL化を徹底し、安全を確保します。

データベースに保存する情報の暗号化

万が一サーバーに不正アクセスされたり、端末が盗難に遭ったりした場合に備え、データベースに保存する機密データの暗号化が重要です。パスワードについては、そのまま保存するのではなく、ハッシュ化と呼ばれる復元不可能な変換処理を行い、さらにランダムな文字列の追加によりセキュリティ強度を高めます。

セキュアコーディングの徹底

SQLインジェクションやXSSといった脆弱性を生み出さないためには、開発者がセキュリティを意識したプログラムの記述「セキュアコーディング」が不可欠です。ユーザーからの入力値を無害化するエスケープ処理や、エラーメッセージにシステム内部の情報を表示させないなどのルールを定めましょう。

不要なデータを端末に残さない設計

紛失・盗難時のデータ流出リスクを低減するため、「機密情報を極力端末内に保存しない」設計が基本です。ログイン情報や個人データはサーバー側で管理し、端末側には一時的な表示に必要なデータのみを保持させます。やむを得ず端末に保存する場合は、OSが提供するセキュアな保存領域を利用して厳重に保護します。

ツールを用いた脆弱性の事前診断

開発が完了したアプリの脆弱性を発見するため、専用のツールを用いた診断を実施しましょう。ソースコードを解析する静的診断や、実際に稼働しているアプリに疑似的な攻撃を仕掛ける動的診断などがあります。ツールの活用により、手動では見落としがちな脆弱性を洗い出せます。結果をもとに、リリース前の修正を行いましょう。

専門家によるペネトレーションテスト

より高度なセキュリティが求められる場合、セキュリティの専門家がハッカーと同じ視点や技術を用いてシステムへの侵入を試みる「ペネトレーションテスト」を実施します。自動ツールでは検知できない、複雑なロジックの欠陥やビジネスロジック上の脆弱性を発見するのに有効です。専門家の知見を取り入れることで、より強固な防御策を講じられます。

>> 外注準備に使える「発注者向け プロジェクト計画書ガイド」はこちら

開発を外注する際のベンダーの選定ポイント

セキュアなアプリ開発を実現するには、技術力だけでなく、セキュリティ意識の高いベンダーを採用しましょう。

併せて読みたい:システム開発の見積もり方法|費用相場・算出方法・見積書のチェックポイント

併せて読みたい:システム開発を依頼するには|方法・流れ・費用相場・依頼先の選び方を解説

RFPへのセキュリティ要件が明記されているか

開発ベンダーへ提案を依頼する際、RFP(提案依頼書)にセキュリティ要件を明確に記載します。情報保護の方針や、実装すべき暗号化基準、実施を希望する脆弱性診断の内容などを明記しましょう。ベンダーからの提案内容が要件を満たしているか、具体的な対策手法が提示されているかを評価し、信頼できるパートナーを選定します。

セキュア開発における過去実績があるか

セキュリティを重視したアプリ開発の実績があるかは重要な判断材料です。特に、金融系や医療系など、高いセキュリティ要件が求められる業界での開発経験があるベンダーは、セキュアコーディングのノウハウや脆弱性対策の知見が豊富です。過去の事例や導入実績を確認し、セキュリティ基準をクリアしているかを見極めましょう。

ISMSなどの第三者認証を取得しているか

セキュリティ意識の指標として、ISMSやプライバシーマークなどの第三者認証を取得しているかもポイントです。 これらの認証は、情報管理体制を確認する参考情報になります。ただし、それだけでアプリ開発の安全性までは判断できません。セキュリティ要件の定義方法や脆弱性判断の実施実績、インシデント対応の体制もあわせて確認しましょう。

リリース後の監視・保守体制があるか

アプリのセキュリティ対策は、リリースしてからも継続しましょう。新たな脆弱性が日々発見されるため、運用中の監視と迅速な対応が不可欠です。ベンダーを選定する際は、リリース後の死活監視や不正アクセスの検知体制、脆弱性が発覚した際のサポート体制が整っているかを確認しましょう。保守体制があれば、中長期的なアプリの安全性が担保されます。

併せて読みたい:システム開発の保守とは?開発・運用との違いや外注先の選び方を徹底解説

OSアップデートへの継続的な対応力があるか

モバイルOSは、定期的にアップデートやセキュリティパッチの配信が行われます。OSの仕様変更が生じると、アプリ側でも改修を行わなければなりません。そのため、ベンダーがOSのアップデート情報をキャッチアップし、既存アプリへの影響調査や改修対応を継続的に行える技術力とリソースを持っているかも確認しましょう。

>> 【資料】システム開発 見積もりガイド(ダウンロード無料)

まとめ

アプリ開発のセキュリティ対策は、実装段階だけでなく、要件定義・設計・テスト・運用まで一貫して考えることが重要です。特に、開発を外部パートナーへ委託する場合は、セキュリティ要件をどこまで具体化できるかで、プロジェクトの品質と手戻りコストが大きく変わります。

株式会社Sun Asteriskでは、DXコンサルティングから要件整理、設計、本開発まで一気通貫で支援しており、事業構想段階からセキュリティ観点を織り込んだ開発体制づくりをサポートしています。既存アプリの見直しや再設計を検討している方は、実務で確認したい観点を整理できる「アプリリニューアル・再設計ガイド」もあわせてご活用ください。

よくある質問

Q アプリ開発において、なぜセキュリティ対策が重要なのですか?

Q セキュリティ対策を進める際、開発工程においてまず何から決めるべきですか?

Q 情報漏洩を防ぐには、どのような工程やプロセスで対策を行うのが一般的ですか?

Q モバイルアプリ特有のリスクとして、気をつけるべき注意点はありますか?

Q セキュリティ対策を徹底したアプリ開発にかかる費用や期間はどのくらいですか?

Q 自社に専門的なノウハウがない場合、セキュリティに配慮した開発の支援を依頼できますか?

Sun Asteriskがこれまで手がけてきたアプリ開発プロジェクトの中から、選りすぐりの事例を厳選した内容です。ぜひご覧ください。

改善施策を続けるべきか、構造から見直すべきか。その判断軸を整理するための実践ガイドを公開しています。